Les armes dernier cri de l’armée américaine peuvent être piratées en quelques heures

Le Lockheed Martin F-35 Lightning II, avion de chasse américain choisie par la Belgique au détriment de ses concurrents européens. - Lockheed Martin

L’armée américaine, une véritable passoire numérique? C’est la conclusion que l’on pourrait tirer de la lecture du dernier rapport du Government Accountability Office (GAO), organisme d’audit du Congrès américain.

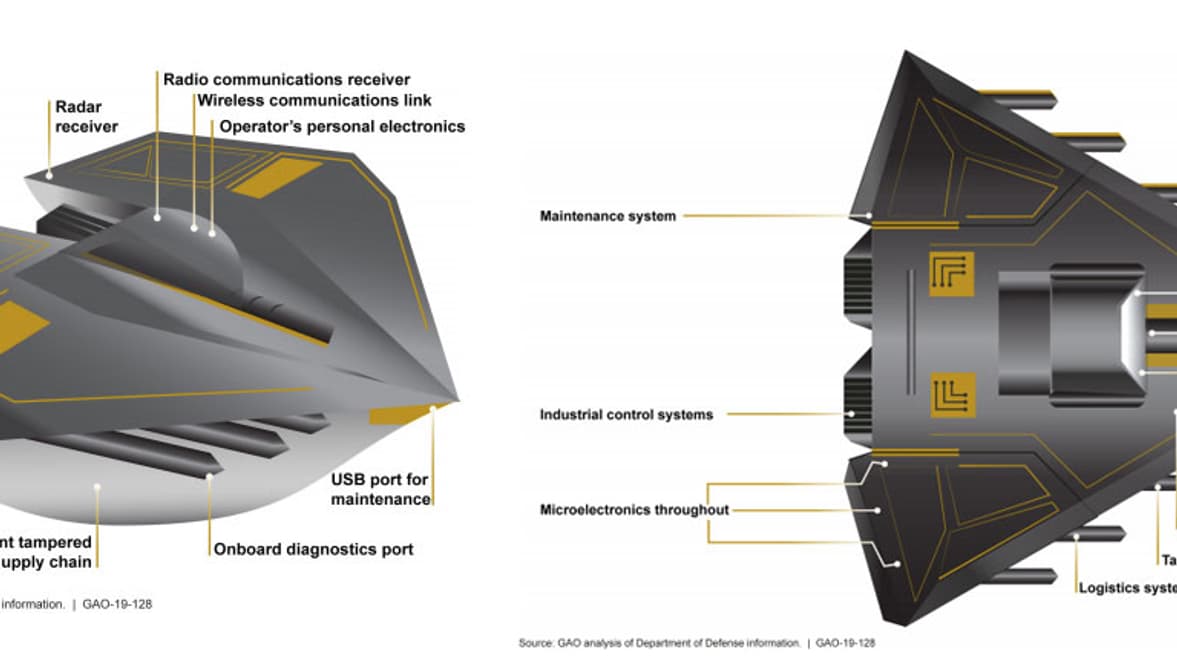

D’après le document de 45 pages mis en ligne début octobre et repris par le New York Times, de multiples simulations d’attaques informatiques ont été menées afin d’évaluer la sécurité informatique des dernières armes développées par les Américains. La conclusion est sans appel : les systèmes de cybersécurité du département de la Défense sont largement défaillants.

Dans le document, le GAO évoque la facilité avec laquelle des spécialistes sont venus à bout des logiciels de protection. Une équipe de deux personnes a obtenu un accès à un système d’armement en seulement une heure. Une journée a été nécessaire pour en prendre le contrôle total”, précise l’institution. “Dans l’un des cas, l’équipe de test a mis la main sur les terminaux de contrôle des opérateurs. Elle a pu accéder à l’écran des militaires en temps réel”, précise le GAO. Moqueurs, les spécialistes ont été jusqu’à faire apparaître une fenêtre sur les ordinateurs du Pentagone, demandant d’insérer des pièces de monnaie pour continuer à les utiliser.

Des alertes récurrentes

Selon le texte, les compétences nécessaires pour pirater ces armes sont limitées, notamment en raison de très mauvais réflexes des responsables militaires en matière de cybersécurité. Ainsi, plusieurs systèmes d’armement “utilisent des logiciels commerciaux ou open source (avec du code ouvert et librement accessible sur Internet, ndlr), avec le mot de passe défini par défaut lors de l’installation”. Des codes d’accès génériques qu’il est aisé de trouver sur le Web.

Pour des raisons de sécurité, le rapport ne mentionne pas la nature exacte des armes concernées. Mais les références à des aéronefs laissent penser que des appareils militaires comme le F-35 pourraient être concernés. Depuis le début du programme au milieu des années 90, le Pentagone a déjà dépensé 400 milliards de dollars pour faire voler l’avion de chasse, qui possède de nombreux systèmes de navigation connectés. Pour le GAO, il s’agit d’un nouvel avertissement, après de multiples alertes envoyées au département de la Défense ces dernières années.