Cyberattaque: pourquoi il ne faut jamais payer la rançon

Guillaume Poupard, le patron de l’Anssi, l'affirme: "peu de rançons ont été payées" après l'attaque orchestrée vendredi par des cybercriminels qui ont infecté les systèmes informatiques avec un virus nommé "WannaCry". Pour récupérer leurs données, ceux qui ont cédé au chantage ont accepté de verser quelques centaines de dollars par machine. Ces "rançons" ont été payées en bitcoin, une monnaie virtuelle difficile à tracer.

L'attaque aurait, selon les derniers décomptes officiels, fait 300.000 victimes dans au moins 150 pays. Gérôme Billois, expert en cybersécurité auprès du cabinet Wavestone, explique à BFMBusiness.com pourquoi céder aux exigences de ces malfaiteurs est le pire des choix.

Qui est derrière la diffusion massive du virus WannaCry? S'agit-il d'une cyberattaque internationale menée par un État ou par un réseau criminel?

Gérôme Billois - Bien sûr, on ne peut parler qu’en probabilité, mais selon les informations que nous avons recueillies, on peut parler d’un groupe criminel mafieux. C'est la suite de l’affaire Shadow Brockers, le groupe de pirates qui a subtilisé les outils de la NSA. On ne sait pas vraiment comment ils ont réussi cet exploit. Mais ce qui est certain c'est qu'ils ont tenté de les vendre, et n’y parvenant pas, ils les ont mis en pâture sur Internet aux alentours du 20 mars. Les criminels impliqués dans WannaCry les ont ensuite récupérés puis diffusés sur tous les réseaux. On a donc la combinaison d’un ransomware classique avec une méthode de propagation basée sur une faille créée par les experts de la NSA. C'est ce qui explique l'ampleur du phénomène.

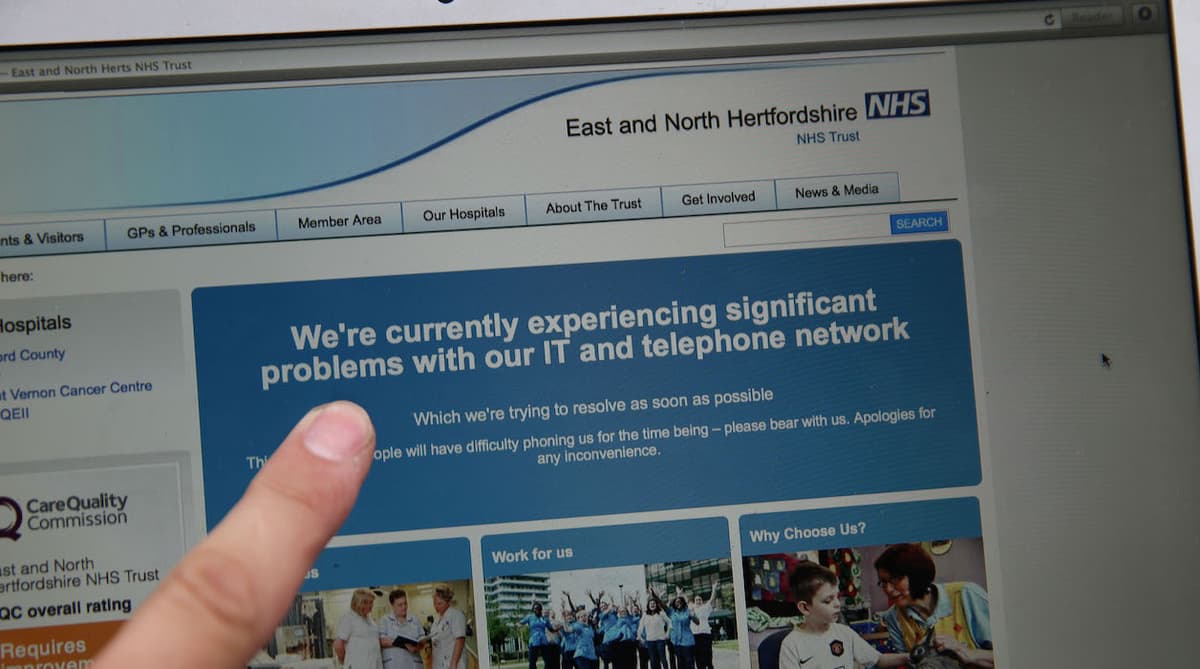

Les États utilisent ce type de failles pour récupérer discrètement de l’information ou pour mener des attaques destructives. Utilisées dans le cadre d'une prise de contrôle d'un ordinateur ou de cryptages de ses fichiers par des groupes criminels, elles permettent de maximiser les gains, en multipliant les cibles à un niveau sans précédent. En l'espèce, les malfaiteurs ont aussi bien visé Telefonica en Espagne, Renault en France ou des hôpitaux en Grande-Bretagne. C'est statistique: plus on s'attaque à un nombre important de cibles, plus on de chance de se voir verser des rançons.

Les cybercriminels promettent de déverrouiller les systèmes informatiques après le paiement d'une rançon. Les victimes doivent-elles les croire?

Il ne faut jamais payer! Pour au moins trois raisons. D'abord, le règlement d'une rançon à une organisation criminelle n'offre aucune garantie quant à la récupération des données. Ensuite, vu le nombre de machines infectées (200.000 pour le moment), vous pensez bien que les cybercriminels ne vont pas s’amuser à faire du service client pour chacune d'entre elles. D’autant qu’il faut vérifier les données de chaque victime, leurs identifiants... Bref pour les pirates, c'est aussi un gros travail. Enfin, en payant, on alimente les revenus de la cybercriminalité et ça incitera encore plus de criminels à tenter leur chance.

Et si on refuse de payer, que risque-t-on?

S’il n’y a pas eu d’action préventive, notamment de sauvegarde des données, ce qui fait partie des bonnes pratiques informatiques depuis 30 ans, tout est perdu. Ça peut être très dommageable, notamment pour les TPE et les PME qui stockent leurs données clients et leur comptabilité sur quelques ordinateurs.

Avez-vous évalué le coût financier de WannaCry?

Non, c’est encore trop tôt. On ne connaît pas encore la totalité des cibles. Le coût de gestion d’une crise comme WannaCry n’est pas forcément énorme au sens où la menace et son mode de propagation sont bien connus. Par contre, ce qui va coûter cher, c’est l’impact sur les opérations de l’entreprise ou des organisations au sens large. Quand Renault met, selon la presse, plusieurs dizaines de milliers de personnes au chômage technique, le coût opérationnel est énorme. Et dans le cas des hôpitaux, l’impact humain et organisationnel causé par cette attaque est évident.

Quelles leçons doit-on tirer de WannaCry?

C'est navrant. On est face à une faille de sécurité qui a été détectée et dont le correctif a été publié par Microsoft le 14 mars dernier avec les critères de sévérité maximale. Et deux mois plus tard, de nombreux systèmes n'ont pas été mis à jour. Que quelques usines ou hôpitaux n'y aient pas procédé c’est compréhensibles. Certains systèmes d'informations liés à des métiers spécifiques ont été livrés avec du Windows embarqué et des contrats de maintenance qui ne permettent pas à l’entreprise d'opérer elle-même la mise à jour. Mais hors de ces cas particuliers, voir que dans certaines entreprises, des centaines de machines ont été touchées, ce n’est pas normal.

Depuis les années 90, on ne cesse de répéter l'importance de faire les mises à jour et des sauvegardes régulièrement, de ne pas utiliser de systèmes obsolètes qui ne sont plus maintenus en l'état. C’est la conséquence d'un sous-investissement en cybersécurité. Cela n’empêchera jamais les attaques, mais quand elles arrivent, cela permet d'en limiter les effets en protégeant ses données et en mettant en place un processus de gestion de crise qui permet de prendre les bonnes décisions lors d’une agression.