Le cloud hybride ne rassure pas complètement les entreprises

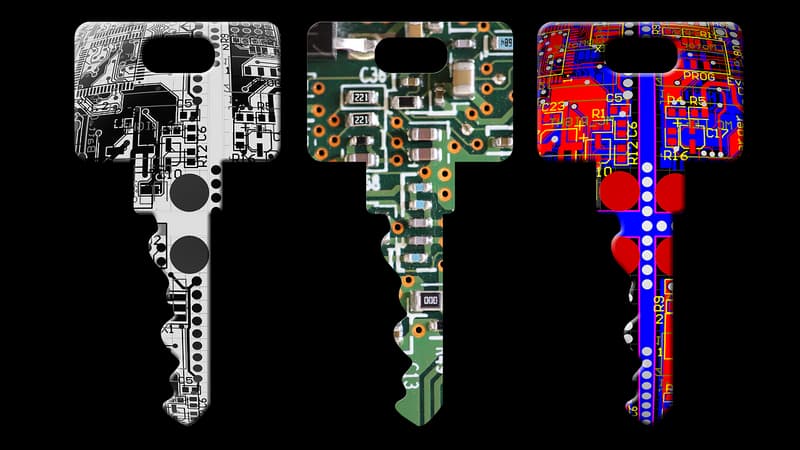

Le chiffrement des données stockées et en circulation vers et depuis la composante publique d’un cloud hybride un indispensable. - Pixabay

Constructeurs et fournisseurs de services cloud ont beau clamer haut et fort que leurs solutions sont sûres, les entreprises ne sont totalement convaincues. A en juger par une étude réalisée fin 2014 par l'intégrateur Avanade, la sécurité reste le principal frein à l’adoption du cloud hybride pour plus de 53% des sondés (directions métiers et DSI à travers le monde).

Principale raison à cette aversion: les entreprises souhaitent pouvoir appliquer leur gouvernance des données unique quel que soit l’environnement sur lequel elles reposent. Dans le même temps, et paradoxalement, 61% des interrogés estiment que le cloud est plus sûr que leurs datacenters internes.

Chiffrer et surveiller

Trois points permettent de migrer vers un cloud hybride en toute confiance. D’abord les données stockées et en circulation sur les clouds publics doivent être cryptées. Certains prestataires le font déjà pour les données qu’ils gèrent. Si ce n’est pas le cas, les entreprises peuvent utiliser des outils de chiffrement tiers.

Elles doivent ensuite s’assurer que leurs opérateurs de clouds respectent la réglementation locale en matière de protection des données. Autrement dit, elles doivent savoir où ces informations sont physiquement stockées. Enfin, selon Algosec, une société spécialisée dans la gestion de la politique de sécurité des systèmes d’information, le manque d’une visibilité homogène sur un cloud hybride rebute les entreprises. Reste qu'aujourd'hui des outils de surveillance les aident à mettre en place les prémices d’une gouvernance unifiée à travers différents infrastructures et services. Grâce à ces outils, il leur devient possible de piloter l’accès aux applications et aux données voire de détecter er de contrer des activités malveillantes.